暗号化技術の中でも、AES(Advanced Encryption Standard)はまさに"標準中の標準"とも言える存在です。現在もっとも広く使われている暗号方式であり、米国政府をはじめとする多くの組織に採用されています。高速性・強固なセキュリティ・高い効率性を兼ね備えた暗号として知られています。

おそらく一度は耳にしたことがあるはずですし、実際にはすでに日常的に利用している可能性も高いでしょう。AESは、安全なWi-Fi接続、メールサービス、チャットアプリ、クラウドストレージ、仮想プライベートネットワーク(VPN)など、さまざまなデジタルサービスの安全性を支える重要な技術だからです。ただし、AESが具体的にどのように動作するのか、また他の暗号方式と何が違うのかまで理解している人は多くありません。

本ガイドでは、AES暗号化とは何か、その仕組み、実際の利用シーン、そして今後の展望までをわかりやすく解説します。

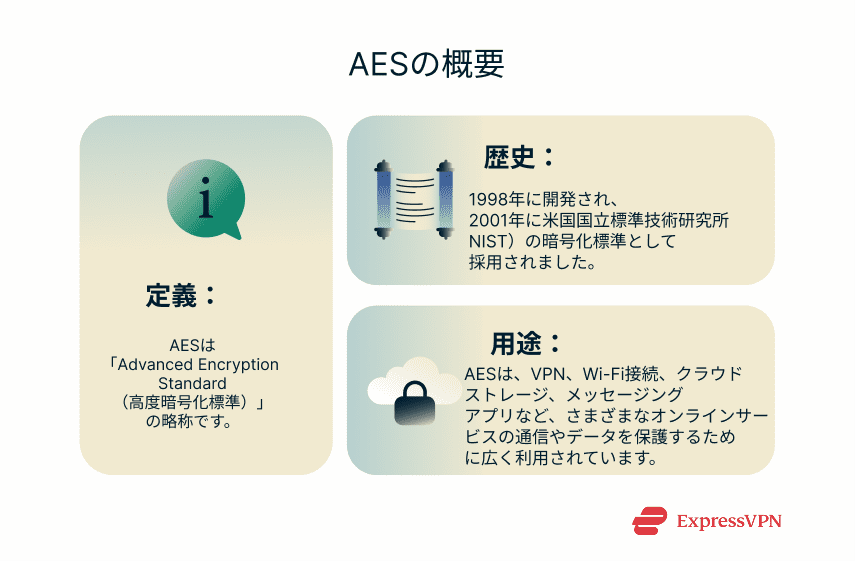

AESの基本概要

前述の通り、AESはAdvanced Encryption Standard(高度暗号化標準)の略称です。これは対称鍵方式のブロック暗号アルゴリズムで、平文を暗号文へ変換することで、保存されているデータや通信中のデータを安全に保護します。

AESは「Rijndael(ラインダール)」と呼ばれる暗号方式を基にしています。この暗号は、ベルギーの暗号学者Joan DaemenとVincent Rijmenによって開発され、1998年に発表されました。その後、2001年に米国国立標準技術研究所(NIST)によって正式な暗号標準として採用され、現在のAESとして広く利用されるようになりました。

それ以来、AESは世界中の政府機関、企業、サイバーセキュリティの専門家に採用される事実上の暗号標準となりました。高い暗号強度と柔軟性を備えているため、Data Encryption Standard(DES)などの旧来の暗号規格に代わって広く利用されています。また、その柔軟性により、多様なテクノロジー分野で活用できる点も大きな特徴です。

それ以来、AESは世界中の政府機関、企業、サイバーセキュリティの専門家に採用される事実上の暗号標準となりました。高い暗号強度と柔軟性を備えているため、Data Encryption Standard(DES)などの旧来の暗号規格に代わって広く利用されています。また、その柔軟性により、多様なテクノロジー分野で活用できる点も大きな特徴です。

AES暗号化の仕組み

簡単に言うと、AESは平文のデータブロックに対して、秘密鍵を使いながら複数回の置換と並び替えの処理を行うことで暗号化を実行します(AESでは鍵はアルゴリズムから自動的に生成されるわけではなく、ユーザーやシステムが別途生成します。一般的には乱数生成器などによって作られます)。この鍵は暗号処理の各段階で使われる「ラウンドキー」に展開され、暗号化されたデータを復号して元の情報を取り戻す際にも同じ鍵が必要になります。

ここでは、AES暗号化プロセスの主な特徴と仕組みを詳しく見ていきます。

対称鍵方式

暗号アルゴリズムは大きく対称鍵方式と公開鍵方式(非対称暗号)の2種類に分けられます。

対称鍵方式では、データの暗号化と復号の両方に同じ鍵を使用します。一方、公開鍵方式では、暗号化用の公開鍵と復号用の秘密鍵という2つの異なる鍵を使用します。

AESは対称鍵アルゴリズムであり、暗号化と復号の両方で同じ鍵を使用する仕組みになっています。

ブロックサイズと鍵の長さ

AESはブロック暗号方式のアルゴリズムで、データを128ビット単位のブロックに分割し、それぞれを同じ暗号鍵で個別に暗号化します。各128ビットのデータブロックは4×4のグリッド(行列)として配置され、グリッドの各マスには8ビット、つまり1バイトのデータが格納されます。

ブロックサイズは常に128ビットで固定されていますが、AESで使用される暗号鍵の長さは複数の種類があります。具体的には、次の3種類です。

- 128ビット:最も小さい鍵サイズで、暗号処理は10ラウンド行われます。3種類の鍵長の中では理論上もっともセキュリティレベルが低いものの、それでも解読は極めて困難です。鍵の組み合わせは340アンデシリオン以上にも及びます。(参考:これは地球上の砂粒の数の10億兆兆倍に相当します)。

- 192ビット:192ビット鍵では暗号処理が12ラウンド行われ、鍵の組み合わせ数もさらに増えるため、128ビット鍵よりも高いセキュリティを提供します。256ビット鍵の強固なセキュリティと、128ビット鍵の高速性のバランスを取った選択肢と言えます。

- 256ビット:256ビット鍵は3種類の中で最も高いセキュリティを提供し、最高レベルの安全性が求められる用途で使用されます。暗号処理は合計14ラウンドで構成され、一般的に将来の量子コンピュータによる脅威にも耐えうる安全性とされています。これは、128ビットAES鍵が現在の従来型の攻撃に対して十分な安全性を持つのと同様の位置づけです。

キー・スケジュールと暗号ラウンドの仕組み

前述の通り、AESでは平文データを複数の暗号処理ステージ、つまり「ラウンド」に通して暗号化します。各ラウンドでは、次の4つの変換処理が行われます。

- SubBytes:ブロック内の各バイトを、あらかじめ定義された置換テーブル(S-box)に基づいて別のバイトへ置き換えます。これは置換型の暗号処理の一例です。

- ShiftRows:各行のバイトを左方向へずらします。データを別の値に置き換えるのではなく、配置を変更する処理のため、並び替え(パーミュテーション)暗号の一例です。

- MixColumns:4×4のグリッドにある各列に対して数学的演算を適用し、データをさらに混合します。これもデータ配置を変換するパーミュテーション処理の一つです。

- AddRoundKey:最後に、キー・スケジュールから生成されたラウンドキーをデータブロックに適用し、暗号処理をさらに強化します。

各ラウンドでは、それぞれ異なるラウンドキーが使用されます。これらはすべて1つのマスター暗号鍵から生成されます。このラウンドキーを生成する仕組みが「キー・スケジュール」であり、AESアルゴリズムの重要な構成要素となっています。

AES暗号化は何に使われているのか?

AESは、多くのアプリケーションや業界で機密性の高いデジタルデータを保護するための世界標準の暗号技術です。主な用途には次のようなものがあります。

- Wi-Fiセキュリティ:AESは、Wi-Fiネットワーク上で送信されるデータを保護するために、Wi-Fi Protected Access 2(WPA2)やWPA3などの最新Wi-Fiセキュリティプロトコルで採用されている事実上の標準暗号アルゴリズムです。Wi-Fi経由でインターネットに接続する際、第三者が通信内容を覗き見たりアクセスしたりするのを防ぎます。

- メールやメッセージアプリ:Gmail、WhatsApp、Signalなど、多くのメールサービスやメッセージングアプリではAES暗号化が利用されています。これにより、メッセージの内容は送信者と受信者だけが読める状態に保護されます。

- Webサイトやアプリの安全なログイン:AESはTransport Layer Security(TLS)の仕組みの中で利用され、銀行サービスやSNSなどのオンラインサービスに接続する際、ログイン情報やその他の機密データを暗号化します。

- VPN接続:ExpressVPNのLightwayを含む多くの主要VPNプロトコルはAES暗号化を採用しています。特に256ビット鍵を使用することで、ユーザーにより安全でプライバシーを守ったオンライン体験を提供します。

- クラウドストレージ:クラウドストレージサービスでは、ユーザーが保存するファイルやデータを保護するためにAES暗号化が広く使用されています。これにより、データが個人のデバイス外に保存されていても安全性を維持できます。

- パスワードマネージャー:ExpressKeysのようなパスワード管理ツールでは、すべてのパスワードやクレジットカード番号などの機密情報を保管するセキュアな保管庫(ボルト)をAES暗号化で保護しています。

AESの動作モード:CBCとGCMの違い

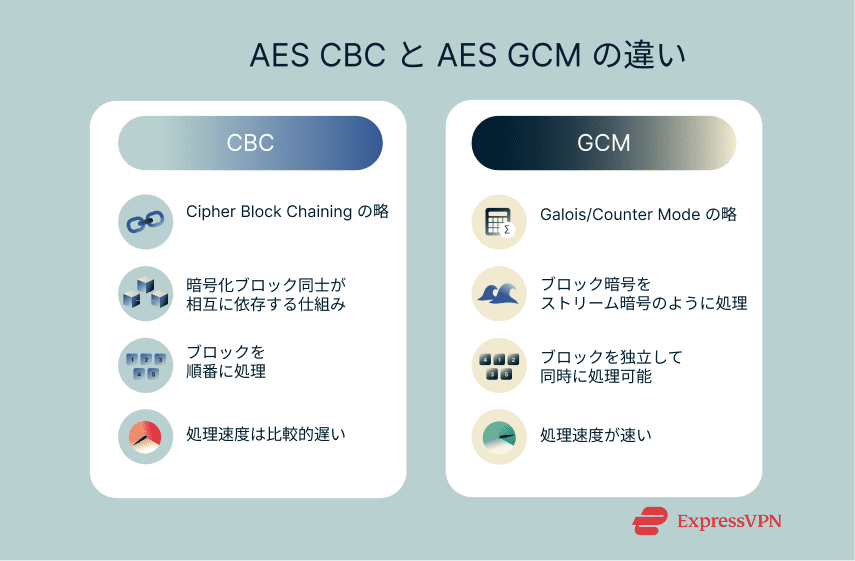

AESは複数の動作モード(mode of operation)で実装できます。各モードは暗号処理の適用方法が異なり、データの暗号化や復号の方法にも違いがあります。代表的なモードとしてよく使われるのがCBCとGCMです。ここでは、この2つの違いを詳しく見ていきます。

AES-CBCとは?

CBCは「cipher block chaining(暗号ブロック連鎖)」の略称です。暗号化の前に、各データブロックへXOR(排他的論理和)と呼ばれる処理を適用します。また、CBCでは最初のブロックを一意にするためにランダムな初期化ベクトル(IV)が必要になります。これによりブロック同士に依存関係が生まれ、たとえ同じ平文データであっても、異なる暗号文が生成されるようになります。

ただし、CBCにはいくつかの課題があります。最大の特徴は、各ブロックが前のブロックに依存するため、暗号処理を順番に実行する必要がある点です。そのため、より効率的な方式と比べると処理速度が遅くなり、計算リソースも多く消費する可能性があります。さらに、CBCにはデータ認証の仕組みが標準で組み込まれていません。

AES-GCMとは?

GCMは「Galois/Counter Mode」の略称です。CBCとは仕組みが大きく異なり、ガロア体演算とカウンタ方式を組み合わせることで、ブロック暗号をストリーム暗号のように処理します。この仕組みにより、データブロックを並列処理できるため、複数のブロックを同時に暗号化でき、処理速度が大幅に向上します。

GCMには認証機能が標準で組み込まれているため、データを暗号化するだけでなく、その完全性や真正性の検証も可能です。これにより、データが改ざんされていないかどうかも確認できます。

どちらのモードがより安全か?

CBCは、ランダムなIVとHash-Based Message Authentication Code(HMAC)などの認証方式を組み合わせて使用すれば、現在でも安全とされています。ただし、現在の主流はGCMです。GCMは処理速度が速く、認証機能を標準で備えており、パディングオラクル攻撃などの一般的な攻撃にもより強い耐性を持っています。

AESは今でも安全なのか?

結論から言えば、はい。AESは非常に高い安全性を持つ暗号方式とされており、現在でもデータ暗号化の主要な標準として世界中で広く使われています。これまでの検証や研究でも、多くの暗号攻撃に耐えうることが確認されています。

ただし、AESも完全無欠というわけではありません。前述の通り、AESの安全性は暗号鍵の管理に大きく依存します。鍵が何らかの形で漏えいしてしまえば、暗号システム全体の安全性が失われてしまいます。また、サイドチャネル攻撃やソーシャルエンジニアリングなどのサイバー攻撃によって、AESの運用上の弱点が突かれる可能性もあります。

ブルートフォース攻撃と既知の攻撃手法

ブルートフォース攻撃とは、暗号の鍵のすべての組み合わせを総当たりで試すことで、正しい鍵を見つけ出そうとする攻撃手法です。理論上はAESの鍵もブルートフォースで解読できますが、特に256ビットAESでは組み合わせ数が膨大なため、すべてを試すにはスーパーコンピューターでも数兆年かかるとされています。

このような理由から、ブルートフォース攻撃がAESに与える脅威は極めて小さいとされています。多くの既知の攻撃手法についても同様です。これまで暗号研究者によってさまざまな理論的攻撃が提案されてきましたが、現実的には実行不可能だったり、解読に数十億年かかると考えられています。

一方で、サイドチャネル攻撃はやや大きなリスクとされています。これは、暗号処理を行うコンピューターの動作(処理時間や電力消費など)から手がかりを得て、ブルートフォース攻撃の成功までの時間を短縮しようとする攻撃です。ただし、適切なセキュリティ対策を講じて実装されている場合、サイドチャネル攻撃が成功する可能性は非常に低くなります。

AES暗号化にとって最大のリスクは、人為的ミスや不十分なセキュリティ管理かもしれません。たとえば、AESでデータを暗号化していても、簡単に推測できる弱いパスワードで保護してしまえば、暗号化の意味はほとんどなくなります。さらに、サイバー犯罪者はキーロガーやソーシャルエンジニアリングなどの手法を使い、パスワードを盗み取ってAESで保護されたデータにアクセスする可能性もあります。

AESと量子コンピュータの脅威

量子コンピュータの時代が近づくにつれ、従来の暗号方式の多くが将来的な脅威に直面しています。量子コンピュータは量子力学の原理に基づいて動作し、従来のコンピュータとはまったく異なる計算方式を採用しています。そのため、特に公開鍵暗号(非対称暗号)を中心とした多くの現代の暗号アルゴリズムが、将来的に突破される可能性が指摘されています。

しかし、対称鍵暗号方式であるAESは比較的量子耐性が高いとされています。量子コンピュータは従来のコンピュータよりも約2倍の速度でブルートフォース攻撃を実行できると考えられていますが、それでもAESを解読するには依然として途方もない時間が必要です。

AESとRSAの違いとは?

Rivest–Shamir–Adleman(RSA)暗号は公開鍵暗号(非対称暗号)アルゴリズムで、公開鍵でデータを暗号化し、秘密鍵で復号します。一方、AESは対称鍵暗号であり、暗号化と復号の両方に同じ鍵を使用します。この点がRSAとの大きな違いです。

RSAの鍵長はAESよりもはるかに長く、4,000ビット以上になる場合もあります。そのためRSAは主に、安全なデータ通信や鍵交換プロトコルなどで使用されます。大きなデータを暗号化すると処理に時間がかかるため、通常は比較的小さなデータの暗号化に利用されます。

まとめ:2025年でもAESは信頼できるのか?

結論として、2025年においてもAESは信頼できる暗号方式です。特に256ビットAESは、現在利用されている暗号システムの中でも最も安全性の高いものの一つとされています。政府機関や情報機関、トップレベルのサイバーセキュリティ専門家にも採用されており、既知の多くの攻撃手法に対して高い耐性が確認されています。さらに、量子コンピュータ時代を見据えても、比較的将来性のある暗号方式と考えられています。

FAQ:AES暗号化に関するよくある質問

AES暗号化は破られる可能性がありますか?

はい。Advanced Encryption Standard(AES)は非常に強力な暗号方式ですが、絶対に破られないわけではありません。ブルートフォース攻撃など多くのサイバー攻撃に対して高い耐性を持っていますが、AESの安全性は最終的に暗号鍵がどれだけ安全に管理されているかに大きく左右されます。鍵が漏えいしてしまえば、暗号化されたデータも同様に危険にさらされます。

最も安全なAESの鍵長はどれですか?

最も高い安全性を提供するのは256ビット鍵です。128ビット鍵や192ビット鍵よりも長く、暗号処理のラウンド数も多いためです(128ビットは10ラウンド、192ビットは12ラウンド、256ビットは14ラウンド)。

AESはVPNでも使用されていますか?

はい。Advanced Encryption Standard(AES)は多くのVPNプロトコルで採用されています。ExpressVPNのLightway(ChaCha20にも対応)をはじめ、OpenVPNやIKEv2などで利用されています。多くの場合、VPN接続では256ビットAES鍵が使用され、ユーザーの通信を最大レベルで保護します。

AES-128とAES-256の違いは何ですか?

Advanced Encryption Standard(AES)では、128ビットから256ビットまで複数の鍵長が使用できます。どちらも高い安全性を持ちますが、いくつかの違いがあります。

- 長さ:256ビット鍵は128ビット鍵よりも長く、より複雑です。

- 暗号ラウンド数:128ビットAESは10ラウンド、256ビットAESは合計14ラウンドの暗号処理を行います。

- パフォーマンス:鍵が短くラウンド数も少ないため、128ビットAESのほうが高速で計算負荷も少なく、リソースが限られたデバイスに適しています。

- セキュリティ:鍵の長さ、暗号ラウンド数、鍵の組み合わせ数の多さから、256ビットAESのほうが128ビットAESよりも高い安全性を持ちます。ただし、128ビットAESも十分に安全であり、256ビットAESはさらに強固で、ブルートフォース攻撃や新たな脅威にもより強い耐性があります。

AESは最も強力な暗号方式ですか?

AESは、現在利用されている暗号方式の中でも非常に強力な方式の一つです。ただし、これまで破られていない高度な暗号アルゴリズム同士を比較する場合、特定の方式を絶対的に「最強」と断言することは難しいのも事実です。なお、AES以外にも強力な暗号方式は存在し、その代表例としてChaCha20などが挙げられます。

ネット上で身を守るための第一歩を踏み出しましょう。リスクなしでExpressVPNをお試しください。

ExpressVPN を入手